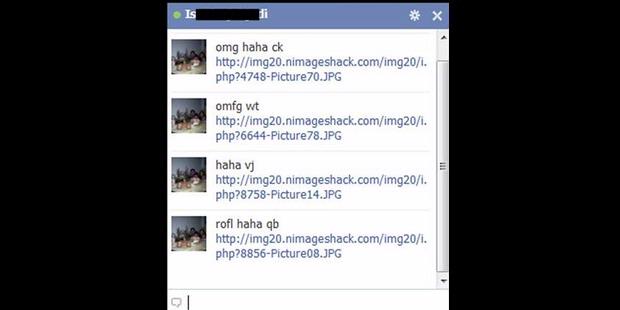

Contoh jebakan link rootkit atau worm yang menyebar lewat Facebook Chat. Jangan di-klik.

Jangan sekali-sekali menge-klik link yang dikirim teman lewat layanan Facebook Chat jika belum jelas sumbernya. Bisa jadi, link

tersebut adalah jebakan virus yang disebar lewat akun teman yang sudah

dibajak. Sekali terjebak, Anda kesulitan untuk mengatasinya.

Kenapa

patut diwaspadai? Pembuat virus ini rupanya tahu kelemahan Facebook

sehingga membuat jebakan bukan lewat aplikasi sehingga sulit diblokir

administrator Facebook. Menurut laporan Vaksincom, serangan ini

menyebar sejak pertengahan Agustus 2011. Hingga saat ini banyak

pengguna komputer yang sudah terinfeksi oleh serangan jenis worm/rootkit

yang dikenal dengan nama W32/Kolab.xx oleh Norman Security Suite. Virus

ini juga disebut Click1.

Tercatat, sudah puluhan varian sejak

Agustus yang disebarkan oleh pembuat virus ini. Hebatnya, pada saat awal

kemunculannya selama 2 minggu pertama mayoritas antivirus bahkan tidak

dapat mendeteksi worm/rootkit tersebut sampai dengan awal September

2011.

Kolab disebarkan lewat layanan Facebook Chat. Umumnya hanya

pesan singkat, misalnya iming-iming video lucu atau video porno disertai

link-nya. Begitu link tersebut di-klik, komputer akan mengunduh file

virus secara otomatis yang akun Facebook terbajak.

Namun, hebatnya

akun Facebook yang menjadi korban tidak akan mengalami perubahan

apapun. Pembuat virus akan memanfaatkan akun-akun tersebut untuk

menyebarkan lebih banyak link jebakan ke jaringan pertemanan tersebut.

Hebatnya, saat akun korban mengirim link jebakan secara otomatis, tidak

muncul jendela poup sehingga pengguan facebook tak sadar akunnya sedang

dimanfaatkan.

Masih Sulit Dibasmi

Satu-satunya cara efektif menghadapi serangan semacam ini adalah dengan mengantisipasi sejak awal. Layaknya situs phising,

jangan mudah tergoda untuk membuka link yang dikirimkan orang lain

meski dengan iming-iming menarik. Apalagi serangan macam Kolab termasuk

jenis serangan yang sulit dibasmi. Vaksincom bahkan masih belum

menemukan cara efektiof membasminya.

"Vaksinis sedang melakukan

test ekstensif pada virus ini di laboratorium virus Vaksincom. Nantikan

artikel berikut yang akan menggali lebih dalam tentang virus ini serta

cara membasminya," tulis Ad Sap, dari Vaksincom dalam emailnya, Jumat (9/9/2011).

Kolab/Click1

tidak berjalan pada proses Windows sehingga sulit menemukan dan

mematikan keberadaan worm/rootkit ini. Tetapi, worm ini justru

mendompleng atau menumpang pada file Svchost.exe milik Windows, sehingga

Anda akan sulit mematikannya. Jika Anda memaksa mematikan file

Svchost.exe, komputer akan mengalami blue screen of death/BSOD.

Termasuk jika Anda mencoba melakukan scan menggunakan tools tertentu

seperti GMER, tools yang biasa digunakan untuk mendeteksi rootkit.

Walaupun tidak berjalan pada proses atau services

Windows, Kolab/Click1 memanfaatkan file Svchost.exe Windows, untuk

melakukan broadcast pada IP-IP tertentu. Agar dapat berjalan bebas tanpa

hambatan, Kolab/Click1 mendaftarkan programnya pada Windows Firewall,

sehingga diperbolehkan untuk melakukan koneksi dan broadcast.

Nah,

sebelum Anda terjebak, catat tips hindari Kolab/Click1. Berikut

beberapa tips bagi Anda jika tidak ingin terinfeksi dan menjadi korban

dari worm/rootkit ini:

1. Hindari melakukan klik pada link yang dikirim pada Anda, baik melalui pesan chat FB atau status.

2.

Beritahukan pada teman Anda, bahwa komputer tersebut telah

terinfeksi virus, dan segera lakukan update dan scan komputer dengan

antivirus yang terupdate.

3. Jangan melakukan copy link atau

melakukan pemberitahuan disertai link tersebut, karena dengan begitu

Anda justru ikut menyebarkan link yang mengandung virus tersebut.

4. Jangan meninggalkan FB Anda dalam keadaan aktif/login, sebaiknya Anda logout dahulu hingga Anda kembali.

5. Gunakan Secure HTTP / HTTPS pada saat Login FB, hal ini agar FB Anda tidak mudah diakses oleh orang lain disekitar Anda.

via http://tekno.kompas.com/read/2011/09/12/0949130/Awas.Jebakan.Virus.Menyebar.Lewat.Facebook.Chat

Terimakasih banyak ya?

BalasHapus